Una nueva vulnerabilidad ha aparecido en el horizonte, se trata de Shellshock (CVE-2014-6271) y al igual que hizo Heartbleed podría poner de nuevo en jaque a miles de sistemas abiertos en internet, y es que esa vulnerabilidad afecta principalmente a sistemas Linux y Mac OS X al afectar a la shell Bash, por defecto en la gran mayoría de estos.

A grandes rasgos parece que bash tiene un bug que permite la ejecución de datos cuando se hace la lectura de ciertas órdenes cuando justamente debería limitarse a eso, a leerlos, en vez de ejecutarlos realmente.

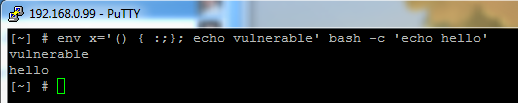

Cómo saber si nuestro equipo es vulnerable

Basta con abrir una sesión en consola e introducir la siguiente instrucción y si al enviarla nos aparece un emsnaje en pantalla de "vulnerable" significa que efectivamente tenemos una versión de bash sensible a tal fallo.

env x='() { :;}; echo vulnerable' bash -c "echo Fallo 1 parcheado"

QNAP y Shellshock

Por ahora parece que QNAP sí está afectado por esta grave vulnerabilidad, de confirmarse se aconseja el cierre de puertos y dejar de anunciar el NAS si está abierto de cara a Internet por seguridad del equipo y de los datos, al menos a la espera de que sea liberada la actualización que corrija este problema.

Synology y Shellshock

En cambio esta vez Synology parece exenta de problemas referente a esta vulnerabilidad, gracias a que la shell que ejecuta es busybox y no bash, aunque hay muchos usuarios que la han cambiado manualmente asi que mejor comprueba si por algún motivo es tu caso. ACTUALIZACION: sí que hay modelos de Synology afectados por esta vulnerabilidad debido a que el servicio de alta disponibilidad utiliza bash, consulta esta entrada para más información.

1 2 3 4 5 6 7 8 9 10 11 12 | BusyBox v1.16.1 (2014-05-29 11:29:56 CST) built-in shell (ash)

Enter 'help' for a list of built-in commands.

disk> ls -la /bin/bash

ls: /bin/bash: No such file or directory

disk> ls -la /bin/sh

lrwxrwxrwx 1 root root 7 Aug 18 20:42 /bin/sh -> busybox

disk> env x='() { :;}; echo vulnerable' bash -c "echo this is a test"

env: bash: No such file or directory

disk> env x='() { :;}; echo vulnerable' sh -c "echo this is a test"

this is a test

disk>

|

Fuente: Genbeta + Errata Secutiry

0 comentarios:

Publicar un comentario